Splunk Integration (SIEM)

본 문서는 Xint의 감사 로그(Audit Log)를 Splunk와 연동하는 방법을 안내합니다.

설정 단계

섹션 제목: “설정 단계”-

메뉴 이동: [설정] -> [SIEM] 메뉴로 이동합니다.

-

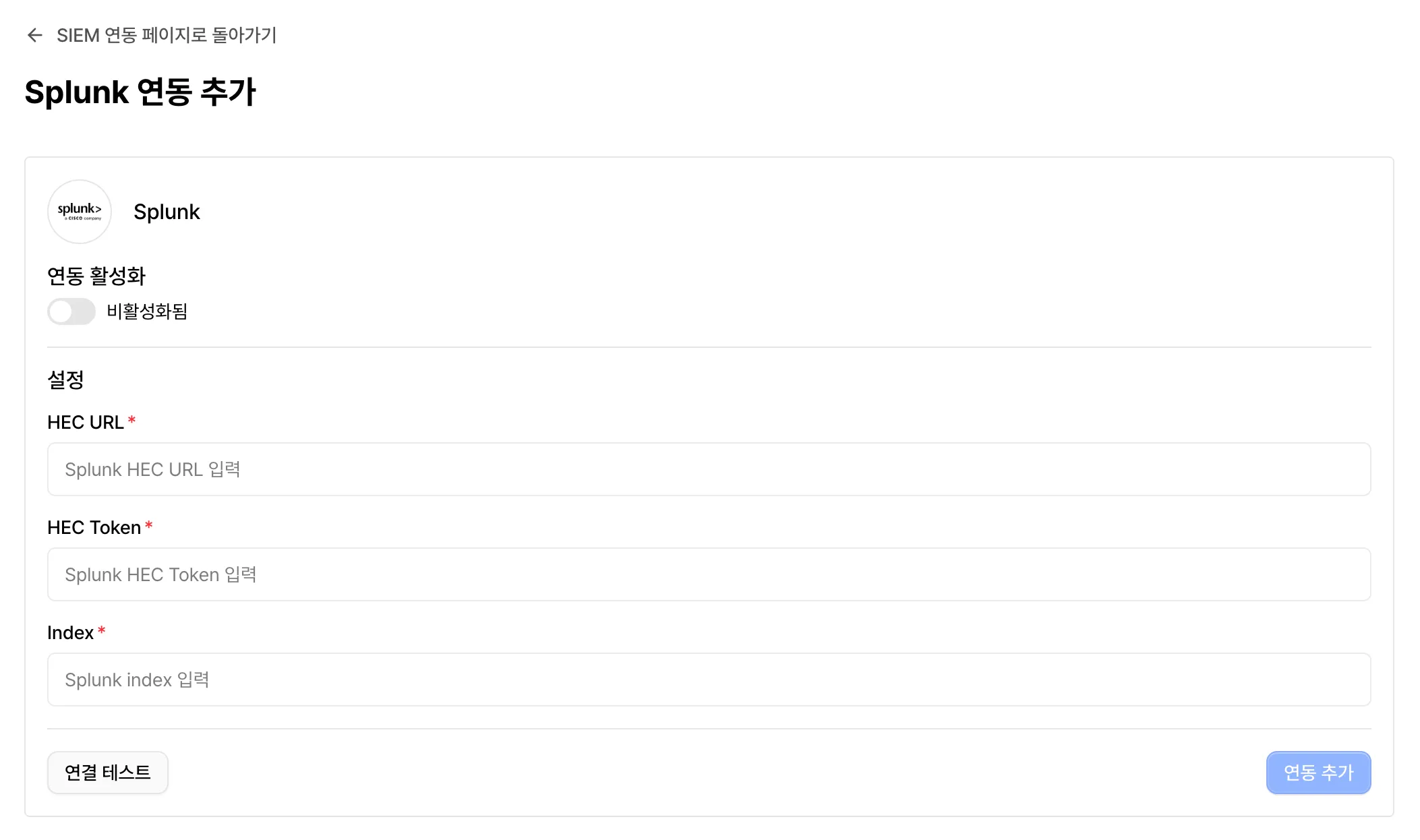

통합 시작: Splunk 항목의 [연동 추가] 버튼을 클릭하여 설정 화면으로 진입합니다.

-

정보 입력: Splunk에서 생성한 HEC 정보를 입력합니다.

- HEC URL: 로그를 수신할 전체 URL을 입력합니다. (예:

https://<splunk-host>:8088/services/collector/event) - HEC Token: Splunk에서 발급받은 인증 토큰을 입력합니다.

- Index: 로그가 저장될 Splunk 인덱스 명을 입력합니다.

- HEC URL: 로그를 수신할 전체 URL을 입력합니다. (예:

-

연결 테스트: [연결 테스트] 버튼을 클릭하여 입력한 정보로 로그가 정상적으로 발송되는지 확인합니다.

-

연동 완료: 테스트 완료 후 [연동 추가]를 클릭하면 설정이 저장됩니다. 설정이 활성화된 시점부터 발생하는 감사 로그가 Splunk로 실시간 전달됩니다.

SIEM 이벤트 명세

섹션 제목: “SIEM 이벤트 명세”Xint는 보안 감사 및 추적을 위해 다음과 같은 이벤트를 Splunk로 전송합니다.

| 이벤트 이름 | 설명 |

|---|---|

| User 관련 | |

user.login | 사용자가 시스템에 로그인을 성공함 |

user.create | 새로운 사용자가 조직에 추가되거나 생성됨 |

user.update_role | 특정 사용자의 접근 권한(Role)이 변경됨 |

user.deactivate | 사용자 계정이 비활성화되어 접속이 차단됨 |

| Organization 관련 | |

organization.invitation.create | 조직으로의 신규 사용자 초대장이 생성 및 발송됨 |

organization.invitation.revoke | 발송되었던 사용자 초대 요청이 취소됨 |

organization.auth.email.enable | 이메일/비밀번호 인증 방식이 활성화됨 |

organization.auth.email.disable | 이메일/비밀번호 인증 방식이 비활성화됨 |

organization.auth.google.enable | 구글(Google) 소셜 로그인이 활성화됨 |

organization.auth.google.disable | 구글(Google) 소셜 로그인이 비활성화됨 |

organization.auth.oidc.enable | SSO 연동을 위한 OIDC 인증 방식이 활성화됨 |

organization.auth.oidc.disable | OIDC 인증 방식이 비활성화됨 |

organization.auth.oidc.configure | OIDC 인증 정보(Client ID, Endpoint 등)가 설정됨 |

organization.auth.oidc.update | 기존 OIDC 설정 정보가 수정됨 |

organization.auth.oidc.delete | 등록된 OIDC 설정이 삭제됨 |

| Scan 관련 | |

scan.create | 새로운 보안 스캔 프로필이나 작업이 생성됨 |

scan.delete | 기존 스캔 설정 또는 결과 데이터가 삭제됨 |

scan.start | 보안 스캔 작업이 수동 또는 스케줄에 의해 시작됨 |

scan.stop | 실행 중인 스캔 작업이 사용자에 의해 수동 중단됨 |

scan.schedule | 특정 시간에 스캔이 수행되도록 예약(Schedule) 설정됨 |

scan.unschedule | 설정되어 있던 스캔 예약 스케줄이 해제됨 |

| Others | |

api-key.create | 시스템 접근을 위한 신규 API Key가 발급됨 |

api-key.delete | 기존 API Key가 만료 처리되거나 삭제됨 |

siem.test_connection | SIEM 연동 설정을 확인하기 위한 테스트 연결이 수행됨 |